nmap - 播放该命令正确发音

nmap (“Network Mapper(网络映射器)”) 是一款开放源代码的 网络探测和安全审核的工具。它的设计目标是快速地扫描大型网络,当然用它扫描单个 主机也没有问题。Nmap以新颖的方式使用原始IP报文来发现网络上有哪些主机,那些主机提供什么服务(应用程序名和版本),那些服务运行在什么操作系统(包括版本信息), 它们使用什么类型的报文过滤器/防火墙,以及一堆其它功能。虽然Nmap通常用于安全审核, 许多系统管理员和网络管理员也用它来做一些日常的工作,比如查看整个网络的信息,管理服务升级计划,以及监视主机和服务的运行。

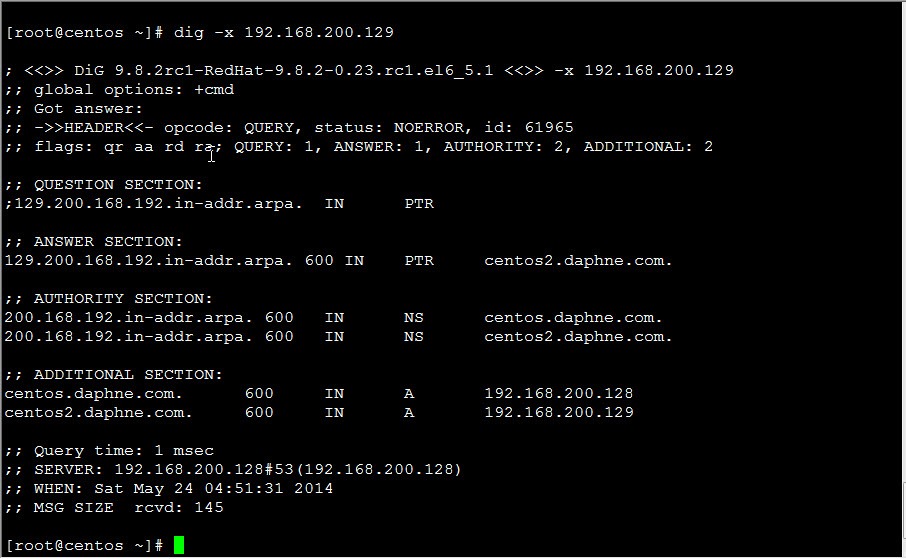

除了所感兴趣的端口表,Nmap还能提供关于目标机的进一步信息,包括反向域名,操作系统猜测,设备类型,和MAC地址。

语法格式:nmap [参数]

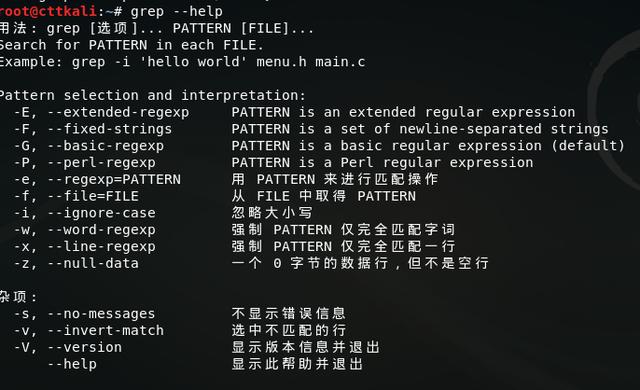

常用参数:

| –traceroute | 扫描主机端口并跟踪路由 |

| -p | 扫描指定端口和端口范围 |

| -sP | 对目标主机进行ping扫描 |

| -A | 使用高级功能进行扫描 |

| -PE | 强制执行直接的ICMPping |

| -sV | 探测服务版本信息 |

| -d | 增加调试信息地输出 |

| -PU | 发送udp ping |

| -ps | 发送同步(SYN)报文 |

参考实例

扫描主机并跟踪路由:

[root@CmdEye ~]# nmap --traceroute www.CmdEye.com使用-p参数探测80、443端口:

[root@CmdEye ~]# nmap -p80,443 www.CmdEye.com探测服务器的1-10000端口范围:

[root@CmdEye ~]# nmap -p1-10000 www.CmdEye.com使用-A参数进行高级扫描:

[root@CmdEye ~]# nmap -A www.CmdEye.com© 版权声明

THE END

暂无评论内容